Windows 10で欠落しているデフォルトの電源プランを復元する方法

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

セキュリティ専門家によると、マルチクラウド環境の台頭により、多くのセキュリティのベスト プラクティスが登場しており、すべての組織が独自のセキュリティ戦略を策定する際に実行すべき重要な手順がいくつかあります。

データ侵害や侵入者のアラートが発生すると、セキュリティ チームはより積極的に被害を封じ込め、原因を特定するようになります。

実際の IT 担当者がすべての操作を自分のインフラストラクチャで実行する場合でも、このタスクは常に困難です。組織がより多くのワークロードをクラウドに移行し、その後複数のクラウド プロバイダーに移行するにつれて、このタスクはますます複雑になっています。

クラウド サービス プロバイダーである RightScale の 2018 年クラウド運用レポートによると、テクノロジー専門家の 77% (回答者 997 名に相当) がクラウド セキュリティが課題であると述べ、そのうち 29% が非常に大きな課題であると述べています。

セキュリティ専門家らは、特に RightScale の調査回答者の 81% がマルチクラウド戦略を使用していることを考えると、驚くことではないと述べている。

「マルチクラウド環境では、セキュリティ制御の実装と管理の方法がより複雑になります」と、経営コンサルティング会社のマネージング ディレクター兼テクノロジー コンサルティング リーダーのロン レファーツ氏は述べています。

同氏や他のセキュリティリーダーらは、組織はより多くのワークロードをクラウドに移行する中で、高度なセキュリティの維持に積極的に取り組んでいると述べた。

マルチクラウドのセキュリティに関する主な課題

ただし、マルチクラウド環境には対処する必要がある追加の課題があることも認識する必要があります。これは包括的なセキュリティ戦略の一部です。

「このマルチクラウドの世界では、テクノロジーと人間の知性の間の調整が前提条件です」と、IT ガバナンスに焦点を当てた専門家団体 ISACA の理事で元理事長のクリストス K. ディミトリアディス氏は言います。インシデントが発生した場合は、すべての組織が連携して違反を特定し、分析し、より効果的な管理のための改善計画を策定する必要があります。」

以下は、専門家がマルチクラウド環境の複雑なセキュリティ戦略であると主張する 3 つの要素です。

「世界中の多くの場所にデータセンターの拡張機能があります」と、非営利業界団体クラウド セキュリティ アライアンス (CSA) の研究者であり、ERP セキュリティ ワーキング グループの共同議長であるフアン ペレス エチェゴエン氏は述べています。さらに、データセンターを設置するすべての国または地域の規制に準拠する必要があります。規制の数は膨大であり、増え続けています。これらの規制は、企業が導入する必要がある管理とメカニズムを促進しています。これらすべてにより、データを保護する方法がさらに複雑になります。」

「そのため、私たちはデータがどこにあるのかを明確に理解することなく、データ、サービス、ビジネス自体を保護しようとしているのです」とディミトリアディス氏は語った。

「私たちは、まだすべての脆弱性について把握していない新しいものを作成しています。しかし、前進するにつれて、それらの脆弱性を発見することができます。」と彼は言いました。

セキュリティ専門家によると、マルチクラウド環境の台頭により、多くのセキュリティのベスト プラクティスが登場しており、すべての組織が独自のセキュリティ戦略を策定する際に実行すべき重要な手順がいくつかあります。

最初に行うべきことは、データが「存在する」すべてのクラウドを特定し、組織が強力なデータ ガバナンス プログラム、つまり「データとそのサービス、およびあらゆる種類の情報に関連する IT 資産の全体像」を確実に備えていることを確認することです (ディミトリアディス氏によると)。

ディミトリアディス氏は、ゲーム運営会社およびソリューション プロバイダーである INTRALOT グループの情報セキュリティ、情報コンプライアンス、および知的財産保護の責任者でもあり、これらのセキュリティ提案がマルチクラウド環境のみに提供されるものではないことを認めています。

しかし、データがクラウドに移動し、複数のクラウド プラットフォームにまたがるにつれて、これらの基本的な対策を講じることがこれまで以上に重要になっていると同氏は言います。

統計によれば、強力なセキュリティ基盤を持つことがなぜ非常に重要であるかがわかります。 KPMG と Oracle の 2018 年クラウド脅威レポートは、450 人のセキュリティおよび IT 専門家を対象に調査を行ったもので、企業の 90% がデータの半分をクラウドベースに分類しており、機密性が高いと報告しています。

このレポートでは、回答者の 82% が従業員がクラウド セキュリティ ポリシーに従っていないことを懸念しており、38% がクラウド セキュリティ インシデントの検出と対応に問題を抱えていることも明らかになりました。

このような状況に対抗するには、企業は情報を分類して複数のセキュリティ層を構築する必要があると、ISACA のリーダーでありシマンテック社 CTO オフィスのエバンジェリストであるラムセス・ガレゴ氏は述べています。これは、すべてのデータがアクセスまたはロックするために同じレベルの信頼と検証を必要とするわけではないことを示しています。

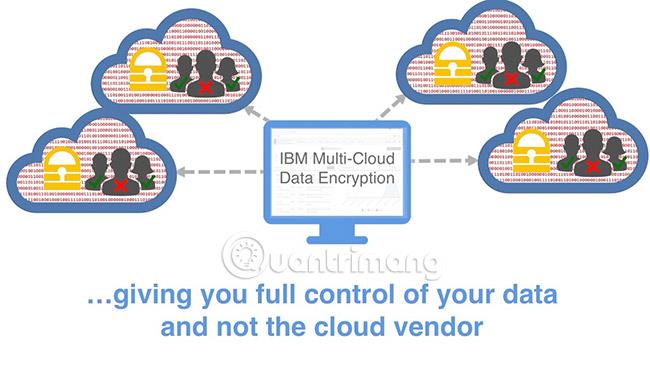

セキュリティ専門家はまた、マルチクラウド環境を保護するために必要な基礎層全体に他の常識的なセキュリティ対策を実装するよう企業にアドバイスしています。 Gallego では、データ分類ポリシーに加えて、2 要素認証などの暗号化、ID、およびアクセス管理 (IAM) ソリューションの使用を推奨しています。

企業はポリシーと構造を標準化し、一貫した適用を確保し、可能な限り自動化して、セキュリティ標準からの逸脱を制限する必要があります。

「企業が注ぐ努力のレベルは、データのリスクと機密性によって決まります。したがって、クラウドを使用して非機密データを保存または処理している場合、重要な情報を保持するクラウドと同じセキュリティ アプローチは必要ありません」とガディア氏は述べました。

同氏はまた、標準化と自動化が非常に効果的であると指摘した。これらの対策により、全体的なコストが削減されるだけでなく、セキュリティ リーダーはより多くのリソースをより価値の高いタスクに割り当てることができます。

専門家によれば、そのような基礎的な要素は、より大規模でより一貫性のある戦略の一部であるべきだという。企業は、セキュリティ関連のタスクを管理するフレームワークを導入するとうまくいくことに注意してください。共通のフレームワークには、国立標準技術研究所の NIST が含まれます。 ISACA 情報技術管理目標 (COBIT); ISO27000シリーズ;および Cloud Security Alliance Cloud Control Matrix (CCM)。

ディミトリアディス氏によれば、選択されたフレームワークは企業だけでなくサプライヤーも導くものであるという。

「私たちが行う必要があるのは、これらのフレームワークとクラウド サービス プロバイダーを組み合わせることであります。そうすれば、保護しようとしているデータやサービスに関する制御を構築できるようになります。」と彼は詳しく説明しました。

セキュリティ専門家らは、クラウドプロバイダーとの交渉とその後のサービス契約によって、データの分離とその保管方法に対処することになると述べている。他のクラウドプロバイダーと協力・調整し、企業にサービスを提供する。

各プロバイダーからどのようなサービスを受けているのか、またそのサービスを管理および運用する能力があるかどうかを明確に理解することが重要です。

「何を期待しているのか、そしてそこに到達する方法を具体的にしてください」とスパイビー氏は付け加えた。 「各プロバイダーからどのようなサービスを受けられるのか、またプロバイダーにそれを管理および運用する能力があるかどうかを明確に理解する必要があります。」

しかし、Gallego 氏によれば、セキュリティの問題をクラウド コンピューティングサービス プロバイダーに任せてはいけないそうです。

クラウド サービス プロバイダーは、企業顧客に代わって何ができるかを強調してサービスを販売することが多く、セキュリティ サービスが含まれることもよくあります。しかしそれだけでは十分ではありません。これらの企業はクラウド コンピューティング サービス ビジネスを行っており、セキュリティ分野に特化しているわけではないことに注意してください。

したがって、企業のセキュリティリーダーは、誰が何に、いつ、どのようにアクセスできるかなど、細かいレベルでセキュリティ計画を構築する必要があると同氏は主張する。次に、それを各クラウド プロバイダーに提供して、それらの計画の実行を支援します。

同氏はまた、「クラウドサービスプロバイダーは顧客の信頼を勝ち取る必要がある」とも付け加えた。

ポリシー、ガバナンス、さらには 2 要素認証などの常識的なセキュリティ対策も必要ですが、複数のクラウドにワークロードを分散するときに生じる複雑さに対処するには十分ではありません。

企業は、企業のセキュリティ チームがマルチクラウド セキュリティ戦略をより適切に管理および実行できるように設計された新しいテクノロジーを採用する必要があります。

Gallego 氏と他の研究者は、組織のオンプレミス インフラストラクチャとクラウド プロバイダーのインフラストラクチャの間に位置するソフトウェア ツールまたはサービスであるクラウド アクセス セキュリティ ブローカー (CASB) などのソリューションを指摘し、認証などのセキュリティ対策を統合および強制します。資格情報のマッピング、デバイス情報の保持、暗号化、マルウェアの検出。

また、このツールは人工知能テクノロジーをリストし、ネットワーク トラフィックを分析して人間の注意を必要とする異常な現象を正確に検出することで、検証または置き換えが必要なインシデントの数を制限し、深刻な結果をもたらす可能性のあるインシデントにそれらのリソースをリダイレクトします。 。

そして専門家は、マルチクラウド環境でセキュリティを最適化するための主要なテクノロジーとして自動化の継続的な使用を挙げています。スパイビー氏も次のように述べています。「成功する組織とは、多くの部分を自動化し、ガバナンスと管理に重点を置いている組織です。」

さらに、Spivey 氏と他の研究者らは、CASB などの多くのクラウド サービスを通じてデータを保護するために使用される正確なテクノロジーは、マルチクラウド環境に固有のものである可能性があると述べています。専門家は、全体的なセキュリティ原則は、最適な戦略を構築するための人材とテクノロジーの両方の長期的なアプローチの目標に従っていることを強調しています。

「私たちはさまざまなテクノロジーやシナリオについて話しており、よりデータに重点を置いていますが、実装する必要があるのは同じ概念です」と、同じく Onapsis の CTO であるペレス・エチェゴエン氏は述べています。 「技術的なアプローチはマルチクラウド環境ごとに異なりますが、全体的な戦略は同じです。」

続きを見る:

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

仮想化を有効にするには、まず BIOS に移動し、BIOS 設定内から仮想化を有効にする必要があります。仮想化を使用することで、BlueStacks 5 のパフォーマンスが大幅に向上します。

WiFi 接続に接続するときにドライバーが切断されるエラーを修正する方法を解説します。

DIR コマンドは、特定のフォルダーに含まれるすべてのファイルとサブフォルダーを一覧表示する強力なコマンド プロンプト コマンドです。 Windows での DIR コマンドの使用方法を詳しく見てみましょう。

ソフトウェアなしで Windows 10 アプリをバックアップし、データを保護する方法を説明します。

Windows のローカル グループ ポリシー エディターを使用して、通知履歴の削除やアカウントロックの設定を行う方法を説明します。

重要なリソースを簡単に監視及び管理できる<strong>IP監視</strong>ソフトウェアがあります。これらのツールは、ネットワーク、インターフェイス、アプリケーションのトラフィックをシームレスに確認、分析、管理します。

AxCrypt は、データの暗号化に特化した優れたソフトウェアであり、特にデータ セキュリティに優れています。

システムフォントのサイズを変更する方法は、Windows 10のユーザーにとって非常に便利です。

最近、Windows 10にアップデートした後、機内モードをオフにできない問題について多くのユーザーから苦情が寄せられています。この記事では、Windows 10で機内モードをオフにできない問題を解決する方法を説明します。