Windows 10で欠落しているデフォルトの電源プランを復元する方法

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

IPSec は Internet Protocol Security の略で、インターネット プロトコル (IP) ネットワーク上のデータ トラフィックを保護する一連の暗号化プロトコルです。

World Wide Web を含む IP ネットワークには、暗号化とプライバシー保護が不足しています。 IPSec VPN は、Web 上で暗号化されたプライベート通信のためのフレームワークを提供することで、この弱点に対処します。

ここでは、IPSec と、IPSec がVPN トンネルと連携して安全でないネットワーク上でデータを保護する方法について詳しく説明します。

IPSec の簡単な歴史

80 年代初頭にインターネット プロトコルが開発されたとき、セキュリティはそれほど優先事項ではありませんでした。しかし、インターネットユーザーの増加に伴い、高度なセキュリティに対するニーズも高まっています。

このニーズに対処するために、国家安全保障局は 80 年代半ばに、セキュア データ ネットワーク システム プログラムの下でセキュリティ プロトコルの開発を後援しました。これが、レイヤー 3 セキュリティ プロトコルの開発につながり、最終的にはネットワーク層セキュリティ プロトコルになりました。 90 年代を通じて多くのエンジニアがこのプロジェクトに取り組み、IPSec はこれらの努力から生まれました。 IPSec は現在オープン ソース標準であり、IPv4 の一部です。

IPSec の仕組み

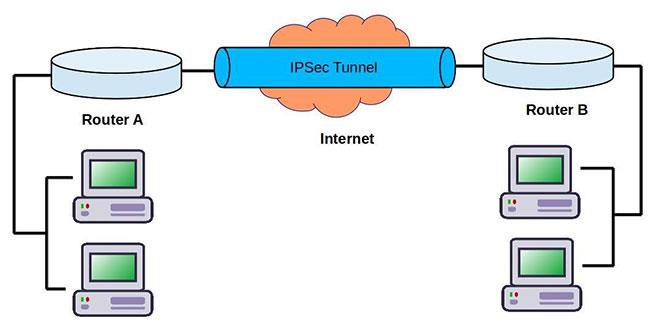

IPSec は VPN トンネルと連携して、デバイス間のプライベート双方向接続を確立します。

2 台のコンピュータがVPN接続を確立するときは、一連のセキュリティ プロトコルと暗号化アルゴリズムに同意し、暗号化データのロックを解除して表示するために暗号キーを交換する必要があります。

ここで IPSec が登場します。 IPSec は VPN トンネルと連携して、デバイス間のプライベート双方向接続を確立します。 IPSec は単一のプロトコルではありません。代わりに、VPN トンネルを通過するインターネット データ パケットの機密性、完全性、信頼性を確保するために連携して機能するプロトコルと標準の完全なセットです。

IPSec が安全な VPN トンネルを作成する方法は次のとおりです。

IPSec VPN は、ホストからホスト、ネットワークからネットワーク、ホストからネットワーク、ゲートウェイからゲートウェイに送信されるデータを保護します (IP パケット全体が暗号化および認証される場合、トンネル モードと呼ばれます)。

IPSec プロトコルとサポート コンポーネント

IPSec 標準は、いくつかのコア プロトコルとサポート コンポーネントに分かれています。

コア IPSec プロトコル

- IPSec 認証ヘッダー (AH) : このプロトコルは、データ交換プロセスに参加しているコンピューターの IP アドレスを保護し、プロセス中にデータ ビットが失われたり、変更されたり、破損したりしないようにします。 AH は、データの送信者が実際にデータを送信したことも検証し、許可されていないユーザーによる侵入からトンネルを保護します。

-カプセル化セキュリティ ペイロード (ESP) : ESP プロトコルは IPSec の暗号化部分を提供し、デバイス間のデータ トラフィックのセキュリティを確保します。 ESP はデータ パケット/ペイロードを暗号化し、ペイロードとその発信元を IPSec プロトコル スイート内で認証します。このプロトコルはインターネット トラフィックを効果的にスクランブルするため、トンネルを覗いている人にはトンネル内にあるものは何も見えなくなります。

ESP はデータの暗号化と認証の両方を行いますが、AH はデータの認証のみを行います。

IPSecをサポートするコンポーネント

-セキュリティ アソシエーション (SA) : セキュリティ アソシエーションとポリシーは、交換で使用されるさまざまなセキュリティ協定を確立します。これらの合意により、使用する暗号化とハッシュ アルゴリズムの種類を決定できます。これらのポリシーは多くの場合柔軟であり、デバイスが物事をどのように処理するかを決定できます。

-インターネット キー交換 (IKE) : 暗号化が機能するには、プライベート通信の交換に関与するコンピューターが暗号化キーを共有する必要があります。 IKE を使用すると、VPN 接続を確立するときに 2 台のコンピュータが暗号化キーを安全に交換および共有できます。

-暗号化およびハッシュ アルゴリズム: 暗号化キーは、ハッシュ アルゴリズムを使用して生成されたハッシュ値を使用して機能します。 AH と ESP は非常に一般的であり、特定のエンコード タイプを指定しません。ただし、IPsec では暗号化にメッセージ ダイジェスト 5 またはセキュア ハッシュ アルゴリズム 1 が使用されることがよくあります。

-リプレイ攻撃に対する保護: IPSec には、成功したログイン プロセスの一部であるデータ パケットのリプレイを防止する標準も組み込まれています。この標準は、ハッカーが再生された情報を使用してログイン情報をコピーすることを防ぎます。

IPSec は完全な VPN プロトコル ソリューションであり、L2TP および IKEv2 の暗号化プロトコルとしても機能します。

トンネリング モード: トンネルとトランスポート

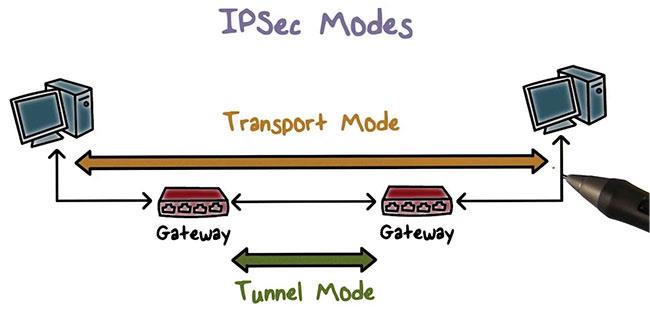

IPSec はトンネル モードまたはトランスポート モードを使用してデータを送信します

IPSec は、トンネル モードまたはトランスポート モードを使用してデータを送信します。これらのモードは、使用されるプロトコルのタイプ (AH または ESP) に密接に関連しています。

-トンネル モード: トンネル モードでは、パケット全体が保護されます。 IPSec は、データ パケットを新しいパケットでラップし、暗号化し、新しい IP ヘッダーを追加します。これは、サイト間の VPN セットアップでよく使用されます。

-トランスポート モード: トランスポート モードでは、元の IP ヘッダーが残り、暗号化されません。ペイロードと ESP トレーラーのみが暗号化されます。トランスポート モードは、クライアントからサイトへの VPN セットアップで一般的に使用されます。

VPN の場合、最も一般的な IPSec 構成は、トンネル モードで認証を行う ESP です。この構造により、インターネット トラフィックは、セキュリティで保護されていないネットワーク上の VPN トンネル内で安全かつ匿名で移動できます。

では、IPsec のトンネル モードとトランスポート モードの違いは何でしょうか?

IPsec のトンネル モードは 2 つの専用ルータ間で使用され、各ルータはパブリック ネットワークを介した仮想「トンネル」の一端として機能します。トンネル モードでは、最初の IP ヘッダーには、暗号化されたパケットの最終宛先とパケット ペイロードが含まれます。中間ルーターにパケットの転送先を知らせるために、IPsec は新しい IP ヘッダーを追加します。トンネルの両端でルーターは IP ヘッダーをデコードし、パケットを宛先に配信します。

トランスポート モードでは、各パケットのペイロードは暗号化されますが、最初の IP ヘッダーは暗号化されません。したがって、別のトンネル プロトコル (GRE など) が使用されない限り、中間ルーターは各パケットの最終的な宛先を確認できます。

IPsec はどのポートを使用しますか?

ネットワーク ポートは、コンピュータ内でデータが送信される仮想的な場所です。ポートは、コンピュータがさまざまなプロセスや接続を追跡する方法です。データが特定のポートに送信されると、コンピュータのオペレーティング システムはそれがどのプロセスに属しているかを認識します。 IPsec は通常、ポート 500 を使用します。

IPsec は MSS と MTU にどのような影響を与えますか?

MSS と MTU はパケット サイズの 2 つの測定値です。パケットは、コンピュータ、ルーター、スイッチが処理できなくなる前に、特定のサイズ (バイト単位) に達する必要があります。 MSS は各パケットのペイロード サイズを測定しますが、MTU はヘッダーを含むパケット全体を測定します。ネットワーク MTU を超えるパケットは断片化される可能性があります。つまり、より小さなパケットに分割されてから再組み立てされることがあります。 MSS を超えるパケットは単純にドロップされます。

IPsec プロトコルはパケットに多数のヘッダーとトレーラーを追加しますが、これらはすべて数バイトを占めます。 IPsec を使用するネットワークの場合、MSS と MTU をそれに応じて調整する必要があります。調整しないと、パケットが断片化され、わずかに遅延します。通常、ネットワークの MTU は 1,500 バイトです。通常の IP ヘッダーの長さは 20 バイトで、TCP ヘッダーの長さも 20 バイトです。つまり、各パケットには 1,460 バイトのペイロードを含めることができます。ただし、IPsec では、認証ヘッダー、ESP ヘッダー、および関連するトレーラーが追加されます。パケットに 50 ~ 60 バイト以上が追加されます。

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

仮想化を有効にするには、まず BIOS に移動し、BIOS 設定内から仮想化を有効にする必要があります。仮想化を使用することで、BlueStacks 5 のパフォーマンスが大幅に向上します。

WiFi 接続に接続するときにドライバーが切断されるエラーを修正する方法を解説します。

DIR コマンドは、特定のフォルダーに含まれるすべてのファイルとサブフォルダーを一覧表示する強力なコマンド プロンプト コマンドです。 Windows での DIR コマンドの使用方法を詳しく見てみましょう。

ソフトウェアなしで Windows 10 アプリをバックアップし、データを保護する方法を説明します。

Windows のローカル グループ ポリシー エディターを使用して、通知履歴の削除やアカウントロックの設定を行う方法を説明します。

重要なリソースを簡単に監視及び管理できる<strong>IP監視</strong>ソフトウェアがあります。これらのツールは、ネットワーク、インターフェイス、アプリケーションのトラフィックをシームレスに確認、分析、管理します。

AxCrypt は、データの暗号化に特化した優れたソフトウェアであり、特にデータ セキュリティに優れています。

システムフォントのサイズを変更する方法は、Windows 10のユーザーにとって非常に便利です。

最近、Windows 10にアップデートした後、機内モードをオフにできない問題について多くのユーザーから苦情が寄せられています。この記事では、Windows 10で機内モードをオフにできない問題を解決する方法を説明します。