Windows 10で欠落しているデフォルトの電源プランを復元する方法

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

この記事では、Windows での PuTTY ターミナル ウィンドウの使用方法、PuTTY の構成方法、構成の作成および保存方法、および変更する構成オプションについて説明します。この記事では、公開キー認証の構成などの高度なトピックについても説明します。

ダウンロードとインストール

Windows プラットフォーム用のソフトウェアは、ここからダウンロードできます。詳細なインストール手順については、記事「Windows に PuTTY をインストールする方法」を参照してください。

PuTTYを実行してサーバーに接続します

インストール中にデスクトップ ショートカットを作成することを選択した場合は、このショートカットを (ダブル) クリックするだけでソフトウェアを開くことができます。そうでない場合は、Windows の [スタート] メニューからソフトウェアを開きます。

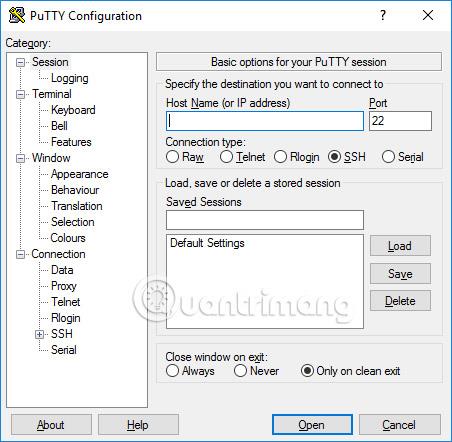

ソフトウェアが起動すると、「PuTTY 構成」というタイトルのウィンドウが開きます。このウィンドウには、左側に設定ウィンドウ、中央にホスト名(またはIP アドレス) フィールドとその他のオプション、右下にセッションを保存するためのウィンドウがあります。

使いやすくするには、接続するホストのドメイン名または IP アドレスを [ホスト名]フィールドに入力し、 [開く] をクリックする(またはEnter キーを押す) だけです。ドメイン名は、students.example.edu のようなものになります。 IP アドレスは 78.99.129.32 のようになります。

サーバーをお持ちでない場合

接続するサーバーがない場合は、Windows では Tectia SSH を、Linux ではOpenSSHを試すことができます。

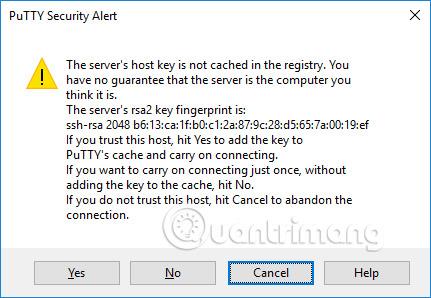

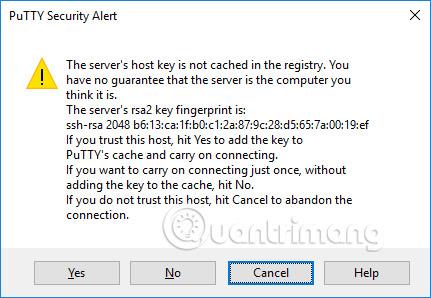

セキュリティ警告ダイアログボックス

初めてサーバーに接続すると、サーバーのホスト キーがレジストリに保存されていないことに関する PuTTY のセキュリティ警告ダイアログ ボックスが表示される場合があります。これは、サーバーに初めて接続するときの正常な動作です。サーバーに接続するときにこのメッセージを受け取った場合は、誰かが中間者攻撃を使用して接続を攻撃し、パスワードを盗もうとしていることを意味している可能性もあります。

ただし、前述したように、初めて接続するときはこれが正常であり、[はい] をクリックするだけで済みます。そうでない場合は、表示されたキーのフィンガープリントをチェックして、それがサーバーで使用されているフィンガープリントと同じであることを確認できます。実際には、適切な SSH キー管理ソリューションを使用する方が安全であるため、これを行う人はほとんどいません。

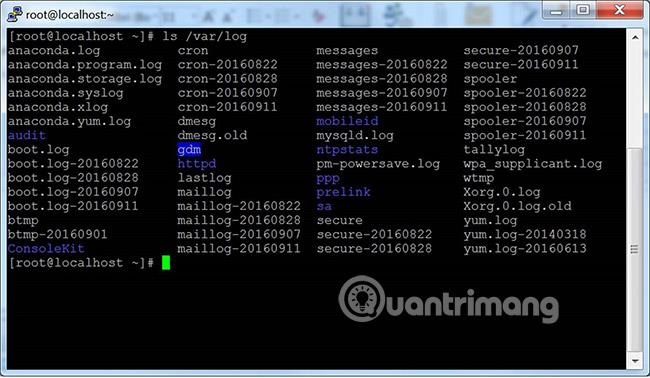

ターミナルウィンドウとログイン情報

セキュリティ警告の後、ターミナル ウィンドウが表示されます。デフォルトでは、これは黒くて非常に味気ないウィンドウです。まずユーザー名とパスワードの入力を求められます。その後、サーバー上でコマンドラインを受け取ります。

ターミナルウィンドウに入力できます。これでサーバーに接続され、ターミナル ウィンドウに入力した内容がすべてサーバーに送信されます。サーバーの応答もこのウィンドウに表示されます。ターミナル ウィンドウを使用して、サーバー上で任意のテキスト アプリケーションを実行できます。サーバー上のコマンド ライン シェルを終了すると、セッションは終了します (通常はコマンド ラインにexitと入力するか、 Ctrl+D を押すことによって)。あるいは、ターミナル ウィンドウを閉じてセッションを強制終了することもできます。

構成オプションとプロファイルが保存されます

初期設定ウィンドウには多くのオプションが含まれています。それらのほとんどは、一般的な使用のみには不要です。

ポート

ポートフィールドには、接続先の TCP/IP ポートを指定します。 SSH の場合、これは SSH サーバーが実行されるポートです。通常、値は 22 です。何らかの理由で他のポートに接続する必要がある場合は、この値を変更してください。ただし、通常、この値を別の値に変更するのは開発者だけですが、企業によっては、標準以外のポートで SSH サーバーを実行したり、同じサーバー上の異なるポートで複数の SSH サーバーを実行したりする場合もあります。

接続タイプ

接続タイプの選択を変更する必要はほとんどありません。 SSH のままにしておきます。 SSH は、パスワードとデータが最大限に保護されるように設計された安全な暗号化通信プロトコルです。

Raw 接続は、開発者が TCP/IP ソケット接続をテストするために使用できます (たとえば、TCP/IP ポートでリッスンするネットワーク アプリケーションを開発する場合)。

Telnet は古いプロトコルで、10 年以上前の機器を管理している場合を除き、ほとんど使用されません。 Telnet は安全ではありません。パスワードは暗号化されずにネットワーク上に送信されます。そしてもちろん、攻撃者は簡単に情報を盗聴し、ユーザー名とパスワードを盗むことができます。 Rlogin も同様の欠陥がある古いプロトコルです。

シリアル ポートは、コンピュータを周辺機器に接続するためのもう 1 つの通信メカニズムです。現在のほとんどのパーソナル コンピュータにはシリアル ポートがありませんが、物理デバイス、計測機器、機械、通信機器の制御にシリアル ポートが依然として使用されることがあります。シリアル ポートのもう 1 つの用途は、オペレーティング システムまたは組み込みソフトウェアのデバッグです。

保存されたセッションのロード、保存、または削除

このセクションでは、設定を名前付きプロファイルとして保存できます。[保存されたセッション]ボックスに新しいプロファイル名を入力し、[保存]をクリックして新しいプロファイルを作成するだけです。サーバー名とその他の設定はプロファイルに保存されます。

保存されたプロファイルは、下の大きなボックスに表示されます。最初はデフォルト設定のみが含まれます。保存したプロファイルがそこに含まれます。プロファイルを選択し、「ロード」をクリックして、以前に保存したプロファイルを使用します。プロファイルを選択し、「削除」をクリックして、不要になったプロファイルを削除します。

exitコマンドでウィンドウを閉じる

最後に、exit コマンドを使用して端末ウィンドウを閉じると、接続の終了時に端末ウィンドウが自動的に閉じるかどうかが示されます。デフォルト値の「クリーンな終了時のみ」から変更する必要はほとんどありません。

左側のウィンドウの構成オプション

カテゴリというタイトルの左側のペインに他のオプションがあります。ここからカテゴリを選択すると、右側のウィンドウが変更され、そのカテゴリに対応する構成オプションが表示されます。表示されるオプションは、「セッション」カテゴリに属し始めます。

ここでは、関連するオプションのみを説明します。多くのオプションがありますが、そのほとんどは決して使用されません。

端子オプション

このカテゴリのオプションは、端末エミュレーションとキーボード マッピングに影響します。これらはほとんど説明の必要がないため、ここでは説明しません。これらのオプションに触れる必要がある人はほとんどいません。ベル文字の処理方法を変更できる人もいるかもしれません。また、あまり知られていないオペレーティング システムを使用している人は、バックスペースキーによって送信される内容を変更したり、文字を削除したりできる場合があります。

ターミナルウィンドウのオプション

ターミナル ウィンドウの外観と動作に影響を与えるオプション。出力時に文字を翻訳する方法を指定したり、ウィンドウのフォントと色を選択したりすることもできます。

接続オプション

接続オプションのうち、データオプションが役立つ場合があります。自動ログイン ユーザー名は現在ログインしているユーザーを識別するため、ログインするたびに名前を入力する必要はありません。プロキシ オプションはホーム ユーザーにはほとんど役に立ちませんが、SOCKS プロキシまたは他の同様のメカニズムを使用せずにアウトバウンド インターネット接続を許可しない企業では必要になる場合があります。SOCKS プロキシが何であるか知らなくても心配する必要はありません。このセクションを終了してください。

Telnet 、 Rlogin、およびSerialエントリには、これらのプロトコルのオプションのみが含まれており、それらを使用する人はほとんどいません。

ただし、SSH オプションは重要であり、一部の人にとっては便利です。平均的なユーザーや学生は心配する必要はありません。ただし、公開キー認証を使用する場合は、これらが必須です。小さな[+]アイコンをクリックして SSH 設定を開く必要があることに注意してください。そうしないと、すべてのオプションが表示されません。

キー交換、ホストキー、および暗号オプション

Kex (キー交換)、ホストキー、または暗号オプションに触れたくなくなることはほとんどありません。これらにはすべて適切なデフォルト値があり、ほとんどの人はエンコーディングについて十分な知識を持っていないため、どちらが良いかを選択できません。したがって、自分が何をしているのか本当にわかっていない限り、これらのオプションは無視してください。

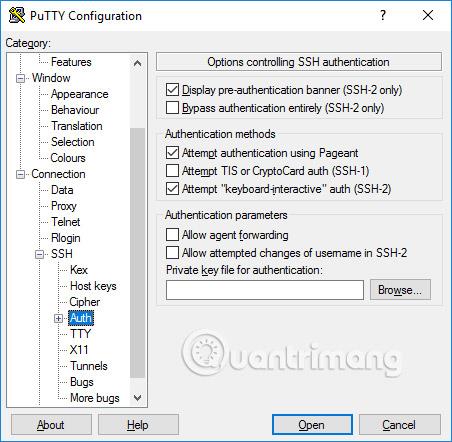

認証オプション - 公開キー認証

Auth サブツリーには、便利なオプションが多数含まれています。「認証」をクリックすると、SSH 認証を制御する「オプション」というタイトルのウィンドウが表示されます。公開キー認証を有効にするには、SSH キーを生成し、この構成ウィンドウの右中央にある認証パラメーター ボックスの[参照]ボタンをクリックするだけです。上級ユーザーは、 [エージェント転送を許可する] チェックボックスをオンにして、キーベースのシングル サインオンを使用することもできます。

ほとんどのユーザーは SSH キーを作成する必要はなく、公開キー認証とは何かを知る必要もありません。ただし、システム管理者は、SSH キーの管理を学び、慣れ親しんでおり、適切な SSH キーを確認するだけでなく、組織がプロビジョニングと終了のプロセスを確実に実装していることを確認する必要があります。

Active Directory認証(GSSAPI/Kerberos)

PuTTY の優れた機能の 1 つは、Active Directory へのシングル サインオンのサポートです。技術的には、GSSAPI と呼ばれるプログラミング インターフェイスを通じてKerberosプロトコルを使用します。 SSH プロトコルでは、このメカニズムは GSSAPI 認証と呼ばれます。 Kerberos 認証 (たとえば、Centrify または Quest Authentication Services、別名 Vintela 経由) を使用しているビジネス ユーザーは、このシングル サインオン機能を利用することをお勧めします。他のユーザーはこれについて心配する必要はありません。 GSSAPI 認証の設定は、「SSH/認証」セクションにあります。 GSSAPI オプションを表示するには、 [+]アイコンをクリックして[認証] セクションを展開する必要があることに注意してください。

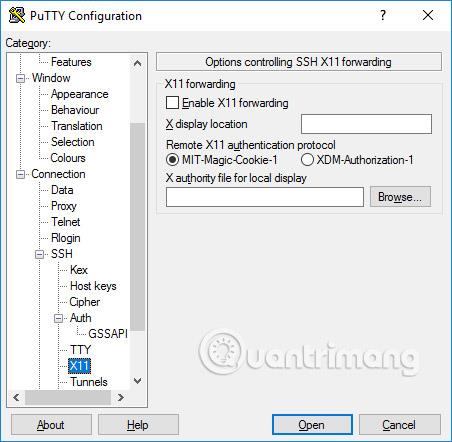

X11 転送オプション

X11 は、Unix およびLinux上でグラフィカル アプリケーションを実行するためのプロトコルおよびシステムです。外部ネットワークを介したリモートでのグラフィカル アプリケーションの実行をサポートします。

PuTTY は X11 サーバー (ディスプレイ側) を実装しませんが、Windows 上で X サーバー機能を実装する他の多くの製品と連携できます。人気のある無料の代替手段は XMing です。

X11 サーバーを使用するには、「X11 転送を有効にする」を選択し、 「X表示場所」ボックスに「localhost:0.0」と入力する必要があります。他の設定について心配する必要はありません。

トンネリングオプション

ここで説明する構成オプションの最後のカテゴリは、トンネルです。これらは、SSH トンネリング (SSH ポート転送とも呼ばれます) を構成するために使用されます。このパネルを使用して、接続の転送を定義できます。トランジションはプロファイルに保存されます。

ローカル フォワーダーを追加するには (つまり、ローカル マシンの TCP/IP ポートがリモート マシンのポート、またはリモート マシンからアクセス可能なマシンに転送されます)、[ソース ポート] フィールドにソース ポートを書き込みます。 「宛先」フィールドに宛先とポート (www.dest.com:80 など) を入力し、「ローカル」を選択します。 「追加」をクリックします。

リモート ポート転送 (つまり、ローカル マシンのポートまたはローカル マシンからアクセス可能なマシンに転送されるリモート マシンの TCP/IP ポート) を追加するには、宛先マシンで送信元ポート.宛先にはローカル マシン (コンピュータ) からアクセスできます。

通常、他のホストからの接続を受け入れるローカル ポートやリモート ポートをチェックする必要はありません。ただし、ポートへの接続がローカルホスト(localhost) からではなくネットワークから転送される場合は、これらのポートを確認する必要があります。セキュリティ上のリスクは若干ありますが、SSHトンネリングを使用する場合は通常は問題になりません。ただし、それぞれのコンピュータに接続できる人は誰でも転送ポートに接続できることを理解してください。場合によっては、ポート転送を使用してファイアウォールをバイパスできます。

続きを見る:

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

仮想化を有効にするには、まず BIOS に移動し、BIOS 設定内から仮想化を有効にする必要があります。仮想化を使用することで、BlueStacks 5 のパフォーマンスが大幅に向上します。

WiFi 接続に接続するときにドライバーが切断されるエラーを修正する方法を解説します。

DIR コマンドは、特定のフォルダーに含まれるすべてのファイルとサブフォルダーを一覧表示する強力なコマンド プロンプト コマンドです。 Windows での DIR コマンドの使用方法を詳しく見てみましょう。

ソフトウェアなしで Windows 10 アプリをバックアップし、データを保護する方法を説明します。

Windows のローカル グループ ポリシー エディターを使用して、通知履歴の削除やアカウントロックの設定を行う方法を説明します。

重要なリソースを簡単に監視及び管理できる<strong>IP監視</strong>ソフトウェアがあります。これらのツールは、ネットワーク、インターフェイス、アプリケーションのトラフィックをシームレスに確認、分析、管理します。

AxCrypt は、データの暗号化に特化した優れたソフトウェアであり、特にデータ セキュリティに優れています。

システムフォントのサイズを変更する方法は、Windows 10のユーザーにとって非常に便利です。

最近、Windows 10にアップデートした後、機内モードをオフにできない問題について多くのユーザーから苦情が寄せられています。この記事では、Windows 10で機内モードをオフにできない問題を解決する方法を説明します。