Windows 10で欠落しているデフォルトの電源プランを復元する方法

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

コードインジェクションは、Windows では非常に一般的な手法です。アプリケーションは、実行中の別のプロセスに独自のコードを「挿入」して、そのプロセスの動作を変更します。この手法は良い目的にも悪い目的にも使用できますが、いずれにしても望ましくない問題を引き起こす可能性があります。ウイルス対策ソフトウェアなどのウイルス対策ソフトウェアは、 Chromeにコードを挿入して動作を変更します。これにより、ブラウザの問題がより頻繁に発生します。

他のプロセスに注入されるコードの一部は通常、DLL ファイル(ダイナミック リンク ライブラリ) の形式であるため、コード インジェクションは DLL インジェクションとも呼ばれます。ただし、アプリケーションは、DLL ファイルの形式ではない他の種類のコードを別のプロセスに挿入することもあります。

コードインジェクションは何に使用されますか?

コード インジェクションは、Windows 上ですべてのトリックと機能を実行するために使用されます。コード インジェクションは、正規のソフトウェアとマルウェアの両方で使用されます。次に例を示します。

コードインジェクションはダメなのか?

この手法は、Windows 上のさまざまなアプリケーションで常に使用されています。さまざまなタスクを実行できるのは本当にユニークです。 Apple の iOS や Google の Android などの最新のモバイル オペレーティング システム プラットフォームと比較して、Windows は開発者に柔軟性を提供するため、はるかに強力です。

もちろん、いくつかの危険も伴います。コードインジェクションにより、アプリケーションに問題やエラーが発生する可能性があります。 Googleは、Chromeにコードを挿入するソフトウェアを含むWindowsユーザーは、Chromeでエラーが発生する可能性が通常より15%高いと述べており、そのためGoogleはコードインジェクションの防止に取り組んでいるとしている。

Microsoft は、サードパーティの DLL ファイルが Outlook で多くの問題を引き起こす可能性があるため、ユーザーが Microsoft Outlook にロードされているかどうかを確認できる手順も提供しています。

Microsoft 従業員は 2004 年にこの問題についてブログで次のように共有しました。

他のアプリケーションに挿入された DLL ファイルは決して安全ではありません。そのコードは、プロセスの作成者によって設計、構築、テストされていないプロセスに不正に侵入するからです。これまでに経験したことのない同期やリソースの問題が発生するリスクがあり、これらのファイルがアプリケーションの既存の問題を悪化させることになります。

つまり、コードインジェクションは違法なハッキングです。ただし、コード インジェクションは、今日の Windows アプリケーション プラットフォームで見られる一般的な手法にすぎません。 PC 上の Windows のバックグラウンドで継続的に使用されます。

アプリケーションに挿入された DLL ファイルを確認する方法。

Microsoft の Process Explorer アプリケーションを使用して、システム上のコード インジェクションを確認できます。基本的に、このアプリケーションは、必要な追加機能が強化されたタスク マネージャーの拡張バージョンです。

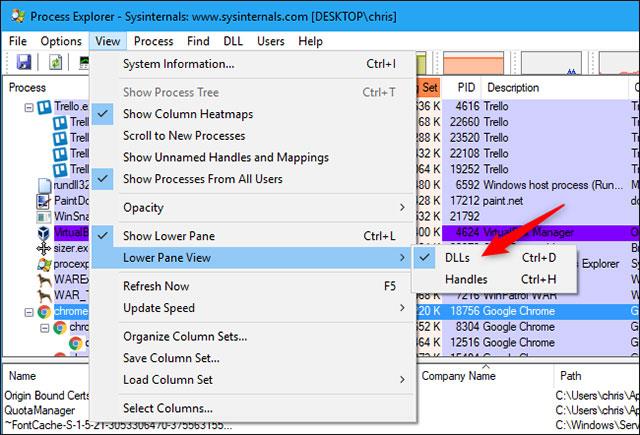

まず、Process Explorer をダウンロードして実行します。次に、「表示」 > 「下部ペイン表示」 > 「DLL」をクリックするか、Ctrl + D を押します。

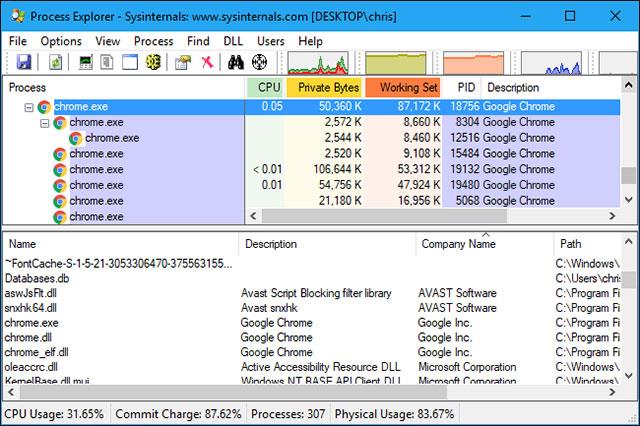

上部のペインでプロセスを選択し、下のペインを見て、どの DLL ファイルがロードされているかを確認します。 [会社名] 列は、このリストをフィルタリングする便利な方法を提供します。

例: Microsoft Corporation によって作成された一連の DLL ファイルが表示される場合、それらは Windows の一部であるため、これはまったく正常です。アプリケーションの親会社 (たとえば、以下のスクリーンショットの「Google Inc」) に由来する DLL ファイルがそのアプリケーション内に存在することは、まったく正常です。

下の画像によると、このリストには「AVAST Software」によって作成された DLL ファイルもいくつか見つかります。これは、システム上のアバスト スパイウェア対策アプリケーションが「アバスト スクリプト ブロック フィルタ ライブラリ」などのコードを Chrome に挿入していることを示しています。

システムにコードインジェクションが見つかったとしても、それ以上の問題が発生するのを防ぐために、コードをインジェクトしているプログラムをアンインストールする以外にできることはあまりありません。たとえば、Chrome が頻繁にクラッシュする場合は、Chrome にコードを挿入しているプログラムがあるかどうかを確認し、そうであれば、それらのプログラムをアンインストールして、進行状況がさらに妨げられるのを防ぐことができます。

コードインジェクションはどのように機能するのでしょうか?

コード インジェクションは、ドライブに保存されている基盤となるアプリケーションには影響しません。代わりに、アプリケーションが起動されるまで待機し、実行中のプロセスにコードを挿入して、プロセスの動作方法を変更します。

ご存知のとおり、Windows にはコード インジェクションに使用できる一連のアプリケーション プログラミング インターフェイス (API) が含まれています。プロセスは、ターゲット プロセスに自身をアタッチし、メモリを割り当て、DLL またはその他のコードをそのメモリに書き込み、ターゲット プロセスにコードを実行するように指示できます。 Windows では、コンピューター上のプロセスがこのように相互に干渉することを完全に防ぐことはできません。

場合によっては、誰かがドライブ上の基本コードを変更する可能性があります。たとえば、PC ゲームに付属の DLL ファイルを、ゲームの不正行為や著作権侵害を不正行為できるように変更された別のコードに置き換えることによって行われます。技術的には、コードは実行中のプロセスに挿入されないため、これはコード インジェクションではありませんが、代わりに同じ名前の別の DLL ファイルを使用してプロセスがだまされます。

続きを見る:

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

仮想化を有効にするには、まず BIOS に移動し、BIOS 設定内から仮想化を有効にする必要があります。仮想化を使用することで、BlueStacks 5 のパフォーマンスが大幅に向上します。

WiFi 接続に接続するときにドライバーが切断されるエラーを修正する方法を解説します。

DIR コマンドは、特定のフォルダーに含まれるすべてのファイルとサブフォルダーを一覧表示する強力なコマンド プロンプト コマンドです。 Windows での DIR コマンドの使用方法を詳しく見てみましょう。

ソフトウェアなしで Windows 10 アプリをバックアップし、データを保護する方法を説明します。

Windows のローカル グループ ポリシー エディターを使用して、通知履歴の削除やアカウントロックの設定を行う方法を説明します。

重要なリソースを簡単に監視及び管理できる<strong>IP監視</strong>ソフトウェアがあります。これらのツールは、ネットワーク、インターフェイス、アプリケーションのトラフィックをシームレスに確認、分析、管理します。

AxCrypt は、データの暗号化に特化した優れたソフトウェアであり、特にデータ セキュリティに優れています。

システムフォントのサイズを変更する方法は、Windows 10のユーザーにとって非常に便利です。

最近、Windows 10にアップデートした後、機内モードをオフにできない問題について多くのユーザーから苦情が寄せられています。この記事では、Windows 10で機内モードをオフにできない問題を解決する方法を説明します。