Windows 10で欠落しているデフォルトの電源プランを復元する方法

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

前回の記事では、XSS (クロス サイト スクリプティング) エラーと XSS Reflected の実際の悪用について学びました。 XSS には、より危険であると考えられるもう 1 つのタイプがあります。Stored XSS です。

ハッカーがターゲットにした少数の被害者を直接攻撃する Reflected とは異なり、Stored XSS はより多くの被害者をターゲットにします。このエラーは、Web アプリケーションがデータベースに保存する前に入力データを徹底的にチェックしない場合に発生します (ここでは、この概念をデータベース、ファイル、またはアプリケーション データを保存するその他の領域を指すために使用します。Web)。

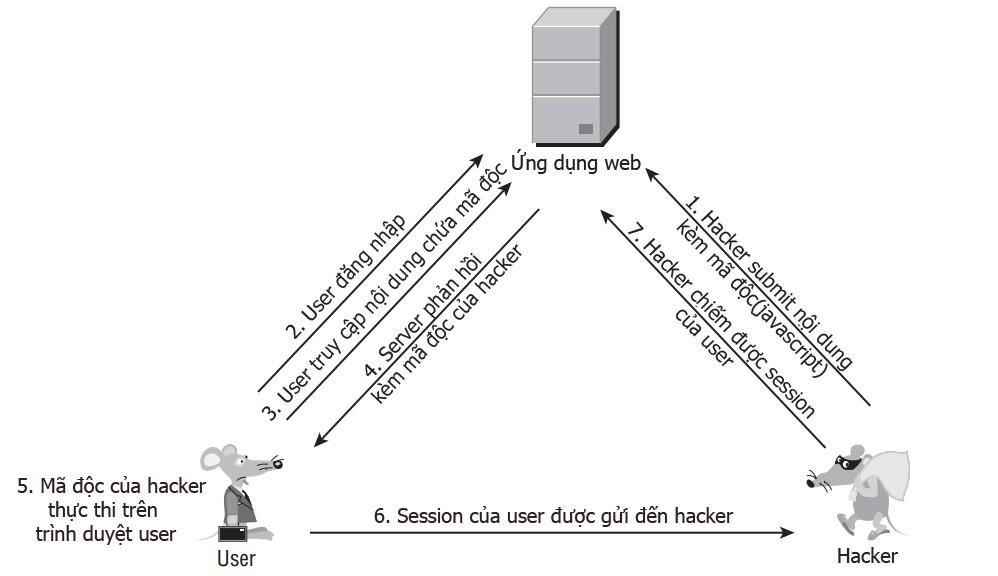

Stored XSS 技術を使用すると、ハッカーは直接悪用することはありませんが、少なくとも 2 つのステップで悪用する必要があります。

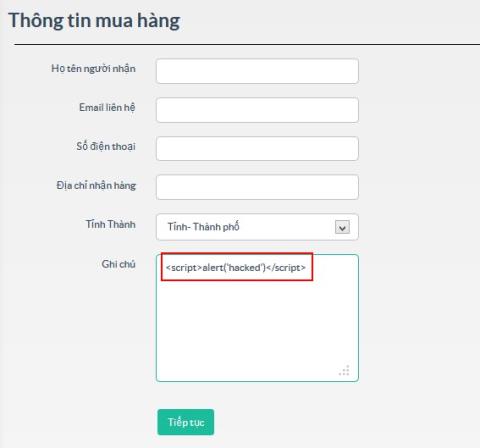

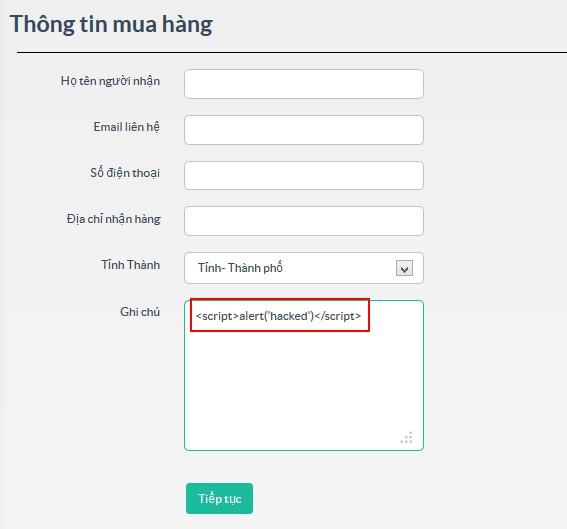

まず、ハッカーはフィルタリングされていない入力ポイント (フォーム、入力、テキスト領域など) を使用して、危険なコードをデータベースに挿入します。

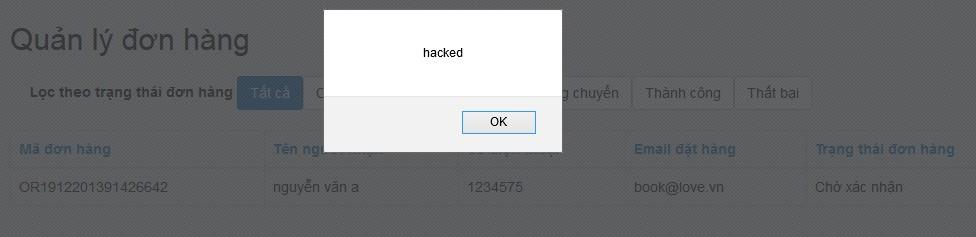

次に、ユーザーが Web アプリケーションにアクセスし、この保存されたデータに関連する操作を実行すると、ユーザーのブラウザ上でハッカーのコードが実行されます。

この時点で、ハッカーは目的を達成したように見えます。このため、Stored XSS 技術は 2 次 XSS とも呼ばれます。

悪用シナリオは次のように説明されています。

リフレクト XSS とストアド XSS には、攻撃プロセスにおいて 2 つの大きな違いがあります。

これらのことから、Stored XSS は Reflected XSS よりもはるかに危険であることがわかります。影響を受ける対象は、その Web アプリケーションのすべてのユーザーである可能性があります。また、被害者が管理者の役割を持っている場合は、Web ハイジャックのリスクもあります。

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

仮想化を有効にするには、まず BIOS に移動し、BIOS 設定内から仮想化を有効にする必要があります。仮想化を使用することで、BlueStacks 5 のパフォーマンスが大幅に向上します。

WiFi 接続に接続するときにドライバーが切断されるエラーを修正する方法を解説します。

DIR コマンドは、特定のフォルダーに含まれるすべてのファイルとサブフォルダーを一覧表示する強力なコマンド プロンプト コマンドです。 Windows での DIR コマンドの使用方法を詳しく見てみましょう。

ソフトウェアなしで Windows 10 アプリをバックアップし、データを保護する方法を説明します。

Windows のローカル グループ ポリシー エディターを使用して、通知履歴の削除やアカウントロックの設定を行う方法を説明します。

重要なリソースを簡単に監視及び管理できる<strong>IP監視</strong>ソフトウェアがあります。これらのツールは、ネットワーク、インターフェイス、アプリケーションのトラフィックをシームレスに確認、分析、管理します。

AxCrypt は、データの暗号化に特化した優れたソフトウェアであり、特にデータ セキュリティに優れています。

システムフォントのサイズを変更する方法は、Windows 10のユーザーにとって非常に便利です。

最近、Windows 10にアップデートした後、機内モードをオフにできない問題について多くのユーザーから苦情が寄せられています。この記事では、Windows 10で機内モードをオフにできない問題を解決する方法を説明します。