Windows 10で欠落しているデフォルトの電源プランを復元する方法

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

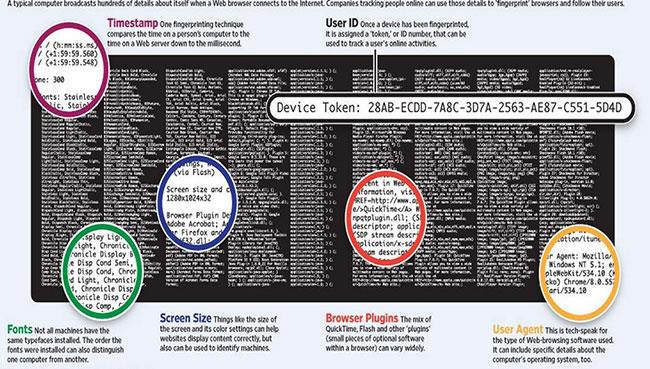

ブラウザ フィンガープリンティングは、 Web サイトが誰が訪問しているかを知るのに役立つ技術です。 Web サイトのトラフィック フィンガープリンティングまたはトラフィック フィンガープリンティングも同様の方法です。これにより、第三者があなたを覗き見し、あなたがインターネット上で何をしているかを知ることができます。次の記事で詳しく説明します。

Web サイトのトラフィックのフィンガープリンティング

Web サイトのトラフィック フィンガープリンティングは、ユーザーがインターネット上でいつ、何をしたかを判断する方法です。問題のユーザーは、安全なプロキシやVPN トンネル、暗号化などを使用している可能性があります。ただし、インターネット上を通過するデータ パケットを追跡することで、ユーザーのインターネット使用状況を判断することは可能です。

Web サイトのトラフィック フィンガープリンティングは、ユーザーがインターネット上でいつ、何をしたかを特定する方法です

TOR Network (The Onion Router) でさえ、犯罪者はユーザーの行為を解読できると言っています。 TORはブログで、データが暗号化されて送信されるとき、TORネットワークには多くのノードがあり、第三者がユーザーを追跡できないことは誰もが知っていると述べた。

しかしその後、Web サイトのフィンガープリンティングが登場しました。 TOR についても同様で、データ パケットはTOR ネットワークの最初のノードに到達するまで脆弱です。この情報は簡単に入手できます。当局や犯罪者が TOR ネットワーク上に複数のノードを設置した場合、データがそれらのノードを通過する可能性が高くなります。このようなことが起こると、データパケットの行き先に関する情報が暴露されてしまいます。

しかし、Web サイトのトラフィック フィンガープリンティングは TOR ブラウザだけの問題ではありません。また、インターネット上であなたが何をしているのかを人々がどのように覗き見し、その情報をどのように利用するかにも関係します。

Web サイトのトラフィック フィンガープリンティングを推進するものは何ですか?

TorProject によると、この取り組みの正確な動機は不明なことが多いですが、3 つの可能性があるようです。

1. 攻撃者は、残りの Tor のようなトラフィックを妨げずに、検閲された Web サイトのトラフィックの特定のパターンをブロックすることに興味を持っています。

注: TOR は、他の暗号化されたトラフィックに置き換えることができます。

2. 攻撃者は、対象を絞った小規模なページ セットを訪問するすべてのユーザーを識別することに興味を持っています。

3. 攻撃者は、ユーザーが訪問する各 Web サイトを認識することに関心を持っています。

Web サイトのトラフィック フィンガープリンティングはどのように機能しますか?

Web サイトのトラフィック フィンガープリンティング、または単にトラフィック フィンガープリンティングは、クライアント側で機能します。スヌーパーは、Web サイトに送受信されるデータ パケットを調査します。前述したように、それは、どの種類の Web サイトがより多くの閲覧数を獲得しているかを知りたいと考えているマーケティング担当者である可能性もあれば、プロキシ、VPN、またはその他の形式を使用している場合でも、あなたの動きをすぐに追跡したい組織である可能性もあります。安全な閲覧。

Web サイトにデータがどのように出入りするかによって、何が閲覧されているかが大きくわかります。

Web サイトにデータがどのように出入りするかによって、何が表示され、バッファリングされ、ダウンロードされているかが大きくわかります。データ パケットが大きく、バウンス間の時間間隔が長すぎる場合は、ユーザーが何らかのビデオ サイトにアクセスしていることを示しています。

同様に、データ パケットが非常に小さく、ユーザーが非常に短い時間後にサイトを離れた場合、それは電子メール サイトか、単に Web ページを読んでいる人である可能性があります。

これらに基づいて、何が起こっているのかを理解することができます。しかし、暗号化を解かない限り、転送されている特定のデータを知ることはできません。

Web サイトのトラフィックフィンガープリンティングの危険性

唯一の致命的な危険は、Web サイトのトラフィック フィンガープリンティングにより身元が明らかになる可能性があることです。VPN またはその他の形式の暗号化を使用している場合、いかなる方法でもデータが盗まれることはありません。主な目的は、インターネット上のユーザーとその好みに関する情報を知ることです。

このメソッドは、主に暗号化パッケージで違法な行為が行われているかどうかをチェックするために使用されます。それ以外の用途に使用することは考えにくいです。したがって、暗号化された接続を使用している場合でも心配する必要はありません。

続きを見る:

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

仮想化を有効にするには、まず BIOS に移動し、BIOS 設定内から仮想化を有効にする必要があります。仮想化を使用することで、BlueStacks 5 のパフォーマンスが大幅に向上します。

WiFi 接続に接続するときにドライバーが切断されるエラーを修正する方法を解説します。

DIR コマンドは、特定のフォルダーに含まれるすべてのファイルとサブフォルダーを一覧表示する強力なコマンド プロンプト コマンドです。 Windows での DIR コマンドの使用方法を詳しく見てみましょう。

ソフトウェアなしで Windows 10 アプリをバックアップし、データを保護する方法を説明します。

Windows のローカル グループ ポリシー エディターを使用して、通知履歴の削除やアカウントロックの設定を行う方法を説明します。

重要なリソースを簡単に監視及び管理できる<strong>IP監視</strong>ソフトウェアがあります。これらのツールは、ネットワーク、インターフェイス、アプリケーションのトラフィックをシームレスに確認、分析、管理します。

AxCrypt は、データの暗号化に特化した優れたソフトウェアであり、特にデータ セキュリティに優れています。

システムフォントのサイズを変更する方法は、Windows 10のユーザーにとって非常に便利です。

最近、Windows 10にアップデートした後、機内モードをオフにできない問題について多くのユーザーから苦情が寄せられています。この記事では、Windows 10で機内モードをオフにできない問題を解決する方法を説明します。