Windows 10で欠落しているデフォルトの電源プランを復元する方法

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

DoS と DDoSについて聞いたことがあるかもしれません。このような攻撃の背後にある考え方は、あらゆる組織のサーバーを破壊し、ユーザーにサービスを提供できなくすることです。多くの場合、組織のメイン サーバーは大量のアクセス リクエストにさらされ、サーバーがクラッシュし、誰に対してもサービスを提供できなくなります。

ランサムサービス拒否 (RDoS) も同様ですが、ハッカーが脅迫者として行動する点が異なります。ランサムサービス拒否 (RDoS) とは何か、そして適切な予防策を講じてそれを防ぐ方法を見てみましょう。

ランサムサービス拒否 (RDoS) とは何ですか?

身代金サービス拒否とは、ハッカーが一定の金額の支払いを要求し、特定の日時に支払わない場合は分散型サービス拒否 (DDoS) 攻撃を開始すると脅迫することです。

RDoS 攻撃に真剣であることを示すために、ハッカーは身代金を要求している組織に対して短時間 DDoS 攻撃を開始することもあります。ランサムウェアについても聞いたことがあるかもしれません。ハッカーは組織のサーバー上のすべてのデータを暗号化した後、金銭を要求します。

ランサムウェアの場合、ハッカーはまず組織のデータを暗号化し、次にお金を受け取ったらデータを復号化するという身代金メッセージを送信します。 RDoS では、アクションの前にメモが送信され、ハッカーが会社のサーバーにアクセスできることと、特定の日付までに一定の金額の暗号通貨を要求することが明確に記載されます。資金がハッカーに送金されなかった場合、ハッカーはその組織のデータの暗号化を進めることができます。

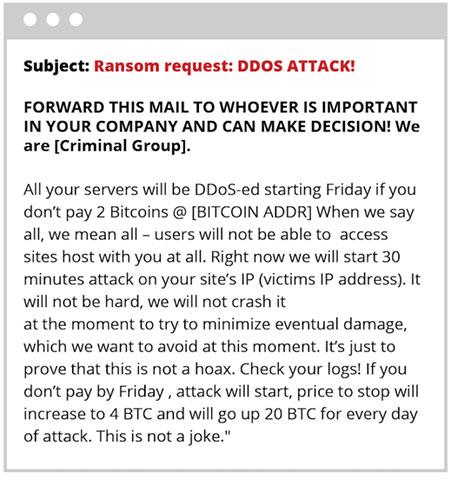

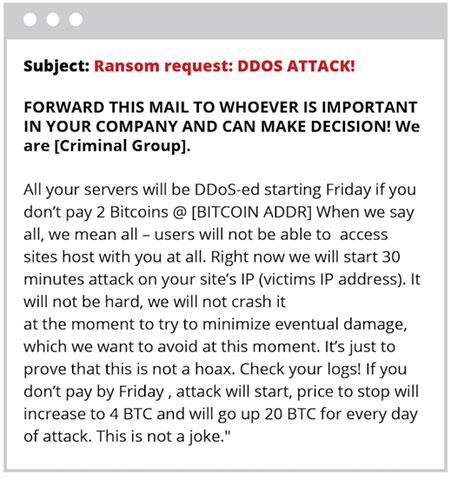

身代金サービス拒否 (RDoS) 身代金通知

RDoS はデータ損失の恐怖につけ込み、DDoS 攻撃を回避するために人々に料金の支払いを強制します。

身代金は支払われるべきでしょうか?

専門家らは身代金を支払うべきではないと主張する。彼らは、ある組織が恐喝ハッカーに報酬を支払うことに同意すれば、他のハッカーもこの方法で金儲けに興味を持つようになるだろうと主張している。これにより、他のハッカーが脅迫を行うことになります。

専門家らはまた、たとえ身代金が支払われたとしても、DDoS攻撃やランサムウェア攻撃が起こらないという保証はないとも述べている。さらに、そのような行為は他のハッカーが同様の恐喝行為を実行することを奨励することになります。

脅迫者に脅されて、要求された金銭を支払わせるべきでしょうか?答えはいいえだ。このようなシナリオに対処するための計画を立てておくことをお勧めします。次のセクションでは、DDoS 攻撃に備える方法について説明します。計画を立てていれば、DDoS、RDoS、ランサムウェア、または同様のハッキングの問題を恐れる必要はもうありません。

RDoS攻撃防止対策

準備を整えることが状況にスムーズに対処する鍵です

ハッカーが身代金を要求した後に DDoS 攻撃が発生した場合、状況に簡単に対処するには準備が鍵となります。そのため、DDoS 攻撃からの保護計画を立てることが重要です。 DDoS 攻撃からの保護を計画するときは、DDoS 攻撃が複数回発生する可能性があることを想定してください。そうすることで、より良い計画を立てることができるようになります。

災害復旧計画を作成し、それを DDoS 攻撃からの復旧に使用する人もいます。しかし、これはこの記事の主な目的ではありません。会社の Web サイトまたはサーバーへのトラフィックを最小限に抑える必要があります。

「アマチュア」ブログの場合、1 時間のダウンタイムは大きな影響を与えない可能性があります。しかし、銀行やオンライン ストアなどのリアルタイム処理サービスでは、一秒一秒が重要です。これは、攻撃後の復旧計画ではなく、DDoS 攻撃への対応計画を作成するときに留意する必要があることです。

RDoS 攻撃または DDoS 攻撃が発生した場合に考慮すべき重要な点は次のとおりです。

1. インターネット サービス プロバイダーは何をしてくれるのですか?

2.ホスティング プロバイダーは、しばらくの間 (DDoS 攻撃が停止するまで) Web サイトをホストから外すことでサポートしてもらえますか?

3. DDoS 攻撃が開始されるとすぐに検出できる、Susuri、Akamai、Ceroro などのサードパーティ セキュリティ ベンダーはありますか?これらのサービスは、地理などのさまざまな要因を特定することで攻撃をブロックすることもできます。

4. 攻撃が停止するまでサーバーの IP アドレスを変更するのにどれくらい時間がかかりますか?

5. DDoS が発生したときに帯域幅を増加できるクラウドベースのプランを検討しましたか?帯域幅の増加は、ハッカーが攻撃を実行するためにより多くの労力を費やす必要があることを意味します。ハッカーは企業サーバーをダウンさせるためにより多くのリソースを手配する必要があるため、DDoS 攻撃はすぐに停止します。

続きを見る:

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

仮想化を有効にするには、まず BIOS に移動し、BIOS 設定内から仮想化を有効にする必要があります。仮想化を使用することで、BlueStacks 5 のパフォーマンスが大幅に向上します。

WiFi 接続に接続するときにドライバーが切断されるエラーを修正する方法を解説します。

DIR コマンドは、特定のフォルダーに含まれるすべてのファイルとサブフォルダーを一覧表示する強力なコマンド プロンプト コマンドです。 Windows での DIR コマンドの使用方法を詳しく見てみましょう。

ソフトウェアなしで Windows 10 アプリをバックアップし、データを保護する方法を説明します。

Windows のローカル グループ ポリシー エディターを使用して、通知履歴の削除やアカウントロックの設定を行う方法を説明します。

重要なリソースを簡単に監視及び管理できる<strong>IP監視</strong>ソフトウェアがあります。これらのツールは、ネットワーク、インターフェイス、アプリケーションのトラフィックをシームレスに確認、分析、管理します。

AxCrypt は、データの暗号化に特化した優れたソフトウェアであり、特にデータ セキュリティに優れています。

システムフォントのサイズを変更する方法は、Windows 10のユーザーにとって非常に便利です。

最近、Windows 10にアップデートした後、機内モードをオフにできない問題について多くのユーザーから苦情が寄せられています。この記事では、Windows 10で機内モードをオフにできない問題を解決する方法を説明します。