Windows 10で欠落しているデフォルトの電源プランを復元する方法

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

楕円曲線暗号 (ECC) は、楕円曲線理論に基づいた公開キー暗号化技術であり、より高速、より小さく、より強力な暗号化の作成に役立ちます。 ECC は、大きな素数を使用する従来の方法ではなく、楕円曲線方程式の特性を通じて暗号を生成します。このテクノロジーは、RSA や Diffie-Hellman などのほとんどのパブリック暗号化方式と組み合わせて使用できます。

一部の研究者によると、他のシステムでは同じレベルを達成するために 1024 ビットが必要であるのに対し、ECC はわずか 164 ビットでこのレベルのセキュリティを達成します。 ECC は、低いコンピューティング能力とバッテリー使用量でセキュリティを確立するのに役立つため、モバイル アプリに広く適用されています。

ECC は、モバイル e-ビジネス セキュリティ システムのプロバイダーである Certicom によって開発され、最近、集積回路およびサイバーセキュリティ製品のメーカーである Hifn によってライセンス供与されました。 RSA は現在、独自の ECC も開発中です。 3COM、Cylink、Motorola、Pitney Bowes、Siemens、TRW、VeriFone を含む多くの企業が自社製品で ECC をサポートしています。

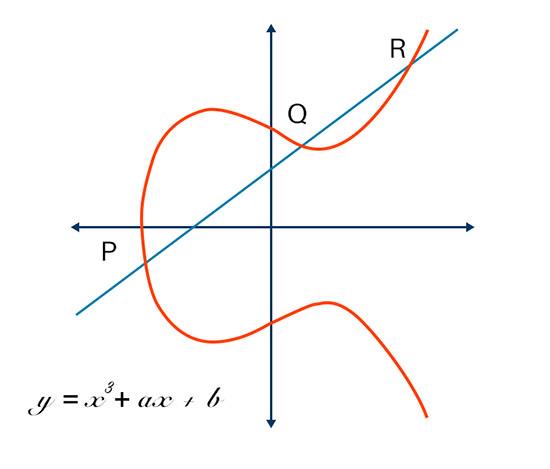

楕円曲線の方程式とグラフ

楕円曲線の性質と機能は、数学において 150 年間研究されてきました。暗号としてのそれらの使用は、1985 年にワシントン大学のニール コブリッツと IBM のビクター ミラーによって初めて導入されました (これら 2 つの独立した研究です)。

楕円曲線は楕円(楕円)ではなく、2つの軸と交差する円として表現されます。 ECC は、グループ (セット内の任意の 2 つの要素を 3 番目の要素に結合するバイナリ演算を行う要素のセット) から作成された特定のタイプの方程式のプロパティに基づいています。グラフは、曲線と 2 つの軸が交差する点から作成されます。その点に数値を掛けて次の点を求めますが、結果と次の点がすでに与えられているにもかかわらず、どの数値を掛ければよいのかを知るのは困難です。

楕円曲線の方程式は、実装は簡単ですが、逆にするのが非常に難しいため、暗号化の目的で非常に価値のある特性を持っています。

ただし、この業界では楕円曲線の使用にはまだいくつかの制限があります。ヒューレット・パッカードの研究者であるナイジェル・スマートは、この曲線に非常に簡単に解読できるいくつかの欠陥を発見しました。しかし、Certicom の Philip Deck 氏は、これらの曲線は脆弱ではあるものの、ECC 開発者はそれらを分類して使用する方法を知っていると述べています。デック氏は、ECC は世界中で利用でき、すべてのデバイスで使用できる独自のテクノロジーであると信じており、「それを実現できるのは楕円曲線だけです」と述べています。

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

仮想化を有効にするには、まず BIOS に移動し、BIOS 設定内から仮想化を有効にする必要があります。仮想化を使用することで、BlueStacks 5 のパフォーマンスが大幅に向上します。

WiFi 接続に接続するときにドライバーが切断されるエラーを修正する方法を解説します。

DIR コマンドは、特定のフォルダーに含まれるすべてのファイルとサブフォルダーを一覧表示する強力なコマンド プロンプト コマンドです。 Windows での DIR コマンドの使用方法を詳しく見てみましょう。

ソフトウェアなしで Windows 10 アプリをバックアップし、データを保護する方法を説明します。

Windows のローカル グループ ポリシー エディターを使用して、通知履歴の削除やアカウントロックの設定を行う方法を説明します。

重要なリソースを簡単に監視及び管理できる<strong>IP監視</strong>ソフトウェアがあります。これらのツールは、ネットワーク、インターフェイス、アプリケーションのトラフィックをシームレスに確認、分析、管理します。

AxCrypt は、データの暗号化に特化した優れたソフトウェアであり、特にデータ セキュリティに優れています。

システムフォントのサイズを変更する方法は、Windows 10のユーザーにとって非常に便利です。

最近、Windows 10にアップデートした後、機内モードをオフにできない問題について多くのユーザーから苦情が寄せられています。この記事では、Windows 10で機内モードをオフにできない問題を解決する方法を説明します。