Windows 10で欠落しているデフォルトの電源プランを復元する方法

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

ファイル拡張子を見ただけでは、ファイルが実際に画像、ビデオ、PDF、またはテキスト ファイルであるかどうかを確認することはできません。 Windows では、攻撃者はPDF ファイルをEXE ファイルであるかのように実行できます。

PDF ファイルだと思ってインターネットからダウンロードしたファイルには、実際には非常に危険なウイルスが含まれている可能性があるため、これは非常に危険です。攻撃者がどのようにしてこれを行うことができるのか疑問に思ったことはありますか?

RLO方式とは何ですか?

アラビア語、ウルドゥー語、ペルシア語など、多くの言語は右から左に書くことができます。多くの攻撃者は、この種の言語を使用してさまざまな攻撃を開始します。左から読むと意味があり安全な文書でも、右から読むと実際には内容が異なり、まったく異なるファイルを参照している可能性があります。 Windows オペレーティング システムに存在する RLO メソッドを使用して、右から左に書かれる言語を処理できます。

Windows にはこれを表す RLO 表記があります。この文字を使用するとすぐに、コンピュータはテキストを右から左に読み始めます。攻撃者はこれを利用して、実行可能ファイルの名前と拡張子を隠します。

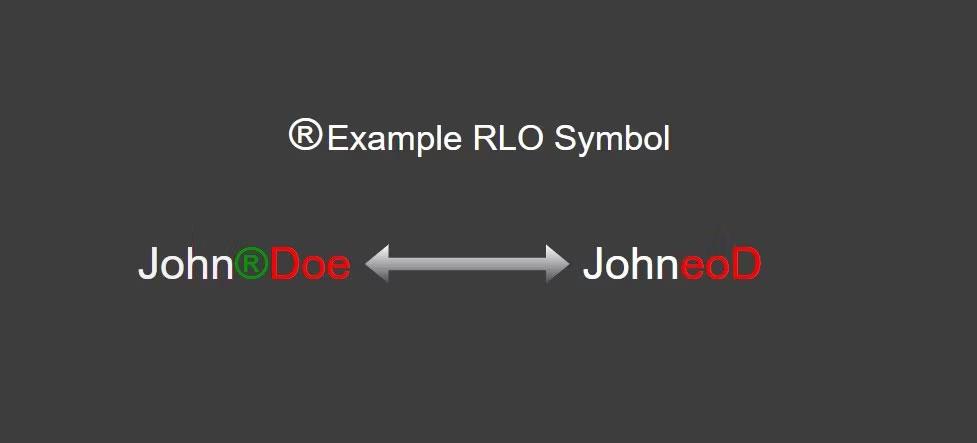

たとえば、英単語を左から右に入力すると、その単語はSoftware になります。文字 T の後に Windows RLO 記号を追加すると、その後に入力した内容は右から左に読み取られます。その結果、新しい単語はSofteraw になります。

よりよく理解するには、以下の図を参照してください。

RLO 要素は単語を反転します

トロイの木馬は PDF ファイルに配置される可能性がありますか?

攻撃によっては、ハッカーが PDF ファイル内にエクスプロイトや悪意のあるスクリプトを挿入する可能性があります。さまざまなツールやプログラムがこれを実行できます。これは、他のプログラムを使用せずに PDF の既存のコードを変更することによっても実行できます。

ただし、RLO 方法は異なります。 RLO 手法では、攻撃者は既存の EXE ファイルを PDF ファイルであるかのように提示し、ターゲットの被害者を欺きます。 EXE の外観が変わるだけなので、ターゲット ユーザーはそれが無害な PDF ファイルであると信じてファイルを開きます。

RLO方式の使用方法

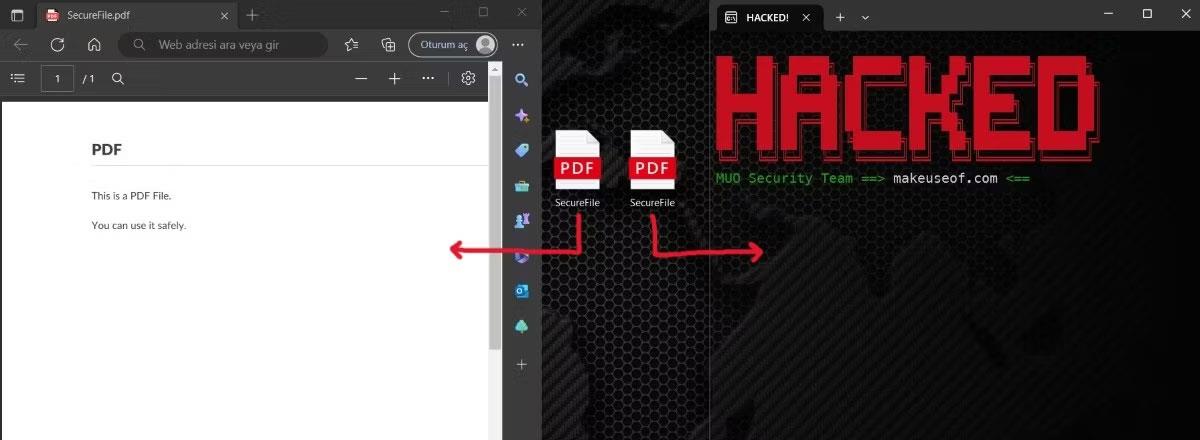

RLO メソッドを使用して EXE を PDF として表示する方法を説明する前に、以下の画像を確認してみましょう。次のファイルのうち PDF はどれですか?

2 つのファイルを区別してください

これを一目で判断することはできません。代わりに、ファイルの内容を表示する必要があります。 (ご興味があれば、左側のファイルが実際の PDF ファイルです)。

このトリックは非常に簡単に実行できます。まず、攻撃者は悪意のあるコードを作成し、それをコンパイルします。コードは exe 形式で出力するためにコンパイルされます。攻撃者はこの EXE ファイルの名前とアイコンを変更し、外観を PDF に変えます。では、名義変更の手続きはどのように行われるのでしょうか?

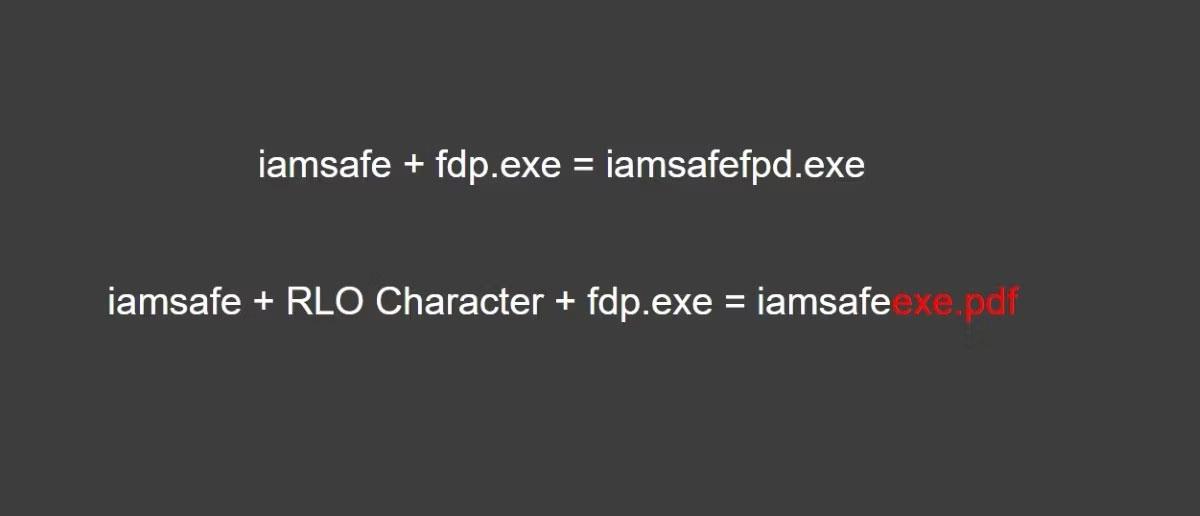

ここで RLO が登場します。たとえば、iamsafefdp.exe という名前の EXE ファイルがあるとします。この段階で、攻撃者は iamsafe と fdp.exe の間に RLO シンボルを配置して、ファイルの名前を変更します。 Windows でこれを行うのは非常に簡単です。名前を変更するときに右クリックするだけです。

RLO文字の反転演算

原理は単純で、Windows が RLO シンボルを認識すると、右から左に読み取ります。ファイルは EXE のままで、何も変更されていません。見た目はただのPDFです。

この段階の後、攻撃者は EXE ファイルのアイコンを PDF ファイルのアイコンに置き換え、このファイルをターゲットに送信します。

下の画像は前回の質問に対する回答です。右側に表示される EXE は、RLO メソッドを使用して作成されました。見た目はどちらのファイルも似ていますが、内容はまったく異なります。

ファイルの内容を比較する

この種の攻撃から防御するにはどうすればよいでしょうか?

多くのセキュリティ インシデントと同様、この種の攻撃を防ぐために講じることができる予防措置がいくつかあります。 1 つ目は、名前変更オプションを使用して、開きたいファイルを確認することです。名前変更オプションを選択すると、Windows オペレーティング システムはファイル拡張子に加えて編集可能領域を自動的に選択します。選択されていない部分が実際のファイル拡張子になります。選択されていないセクションに EXE 形式が表示された場合は、このファイルを開かないでください。

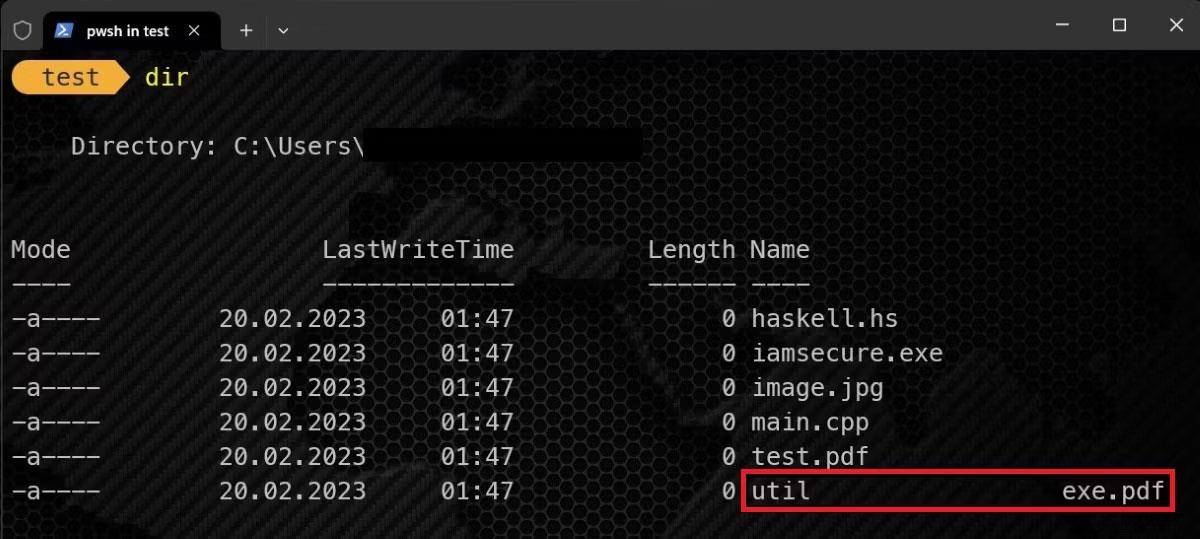

コマンドラインを使用して、隠し文字が挿入されているかどうかを確認することもできます。これを行うには、次のように dir コマンドを使用するだけです。

dirコマンドでファイルを確認する

上のスクリーンショットでわかるように、utilは奇妙なファイルなので、疑う必要があります。

ファイルをダウンロードする前に注意してください!

ご覧のとおり、単純な PDF ファイルであってもデバイスが攻撃者の手に渡ってしまう可能性があります。だからこそ、インターネット上にあるすべてのファイルを勝手にダウンロードすべきではありません。どれだけ安全だと思っていても、注意してください。

ファイルをダウンロードする前に、ダウンロード元の Web サイトが信頼できるかどうかを確認し、オンライン ファイル チェッカーでファイルをスキャンするなど、いくつかの予防策を講じることができます。

このガイドでは、Windows 10でデフォルトの電源プラン(バランス、高パフォーマンス、省電力)を復元する方法を詳しく解説します。

仮想化を有効にするには、まず BIOS に移動し、BIOS 設定内から仮想化を有効にする必要があります。仮想化を使用することで、BlueStacks 5 のパフォーマンスが大幅に向上します。

WiFi 接続に接続するときにドライバーが切断されるエラーを修正する方法を解説します。

DIR コマンドは、特定のフォルダーに含まれるすべてのファイルとサブフォルダーを一覧表示する強力なコマンド プロンプト コマンドです。 Windows での DIR コマンドの使用方法を詳しく見てみましょう。

ソフトウェアなしで Windows 10 アプリをバックアップし、データを保護する方法を説明します。

Windows のローカル グループ ポリシー エディターを使用して、通知履歴の削除やアカウントロックの設定を行う方法を説明します。

重要なリソースを簡単に監視及び管理できる<strong>IP監視</strong>ソフトウェアがあります。これらのツールは、ネットワーク、インターフェイス、アプリケーションのトラフィックをシームレスに確認、分析、管理します。

AxCrypt は、データの暗号化に特化した優れたソフトウェアであり、特にデータ セキュリティに優れています。

システムフォントのサイズを変更する方法は、Windows 10のユーザーにとって非常に便利です。

最近、Windows 10にアップデートした後、機内モードをオフにできない問題について多くのユーザーから苦情が寄せられています。この記事では、Windows 10で機内モードをオフにできない問題を解決する方法を説明します。